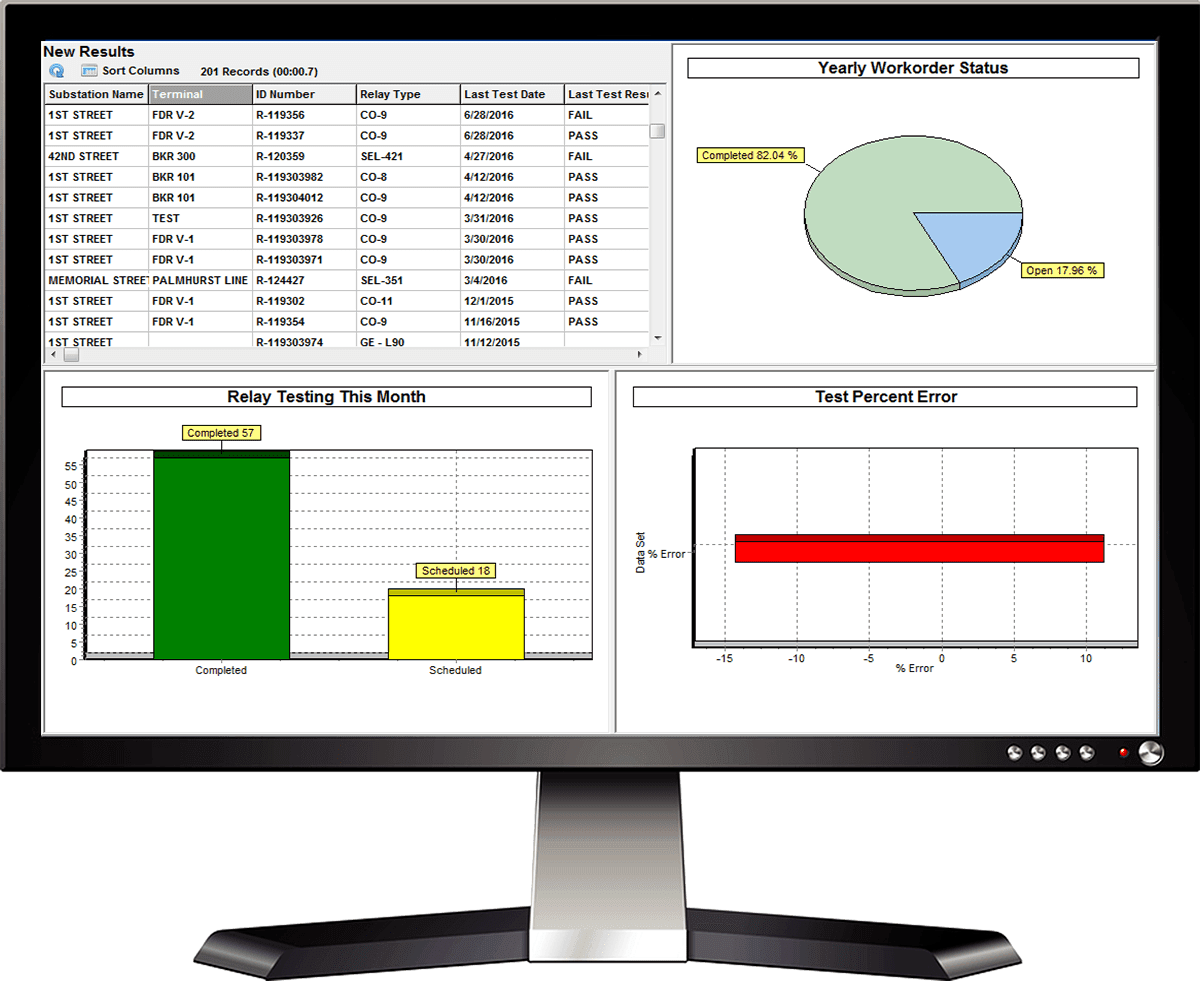

Base de données de tests et d'équipements de protection ENOSERV PowerBase – Doble Engineering Company

Concept De Protection De Base De Données Isométrique. Rack De Salle De Serveurs, Sécurité De Base De Données, Unité De Serveur De Bouclier, Technologie Numérique Informatique. Industrie Des équipements Internet. Serveur De

information intimité concept, Les données protection, protéger Les données de Les données vol malware avec minuscule personnes. base de données Sécurité logiciel. cyber crime, ordinateur système le piratage métaphore. vecteur illustration. 26728186

Cyber Sécurité Protection Des Données Base De Données Cyber Sécurité Contrôle Protection Des Services Informatiques | Vecteur Premium

Amazon.com: Protection des données par le contrôle d'accès basé sur l'objet et le rôle dans les SGBDR (French Edition): 9786205617779: Patil, Suraj: Books

Le Règlement Général de Protection des Données (RGPD) : Qu'est ce que c'est ? Cela vous concerne-t-il ? – Blog du réseau Cyber-base Lacq-Orthez

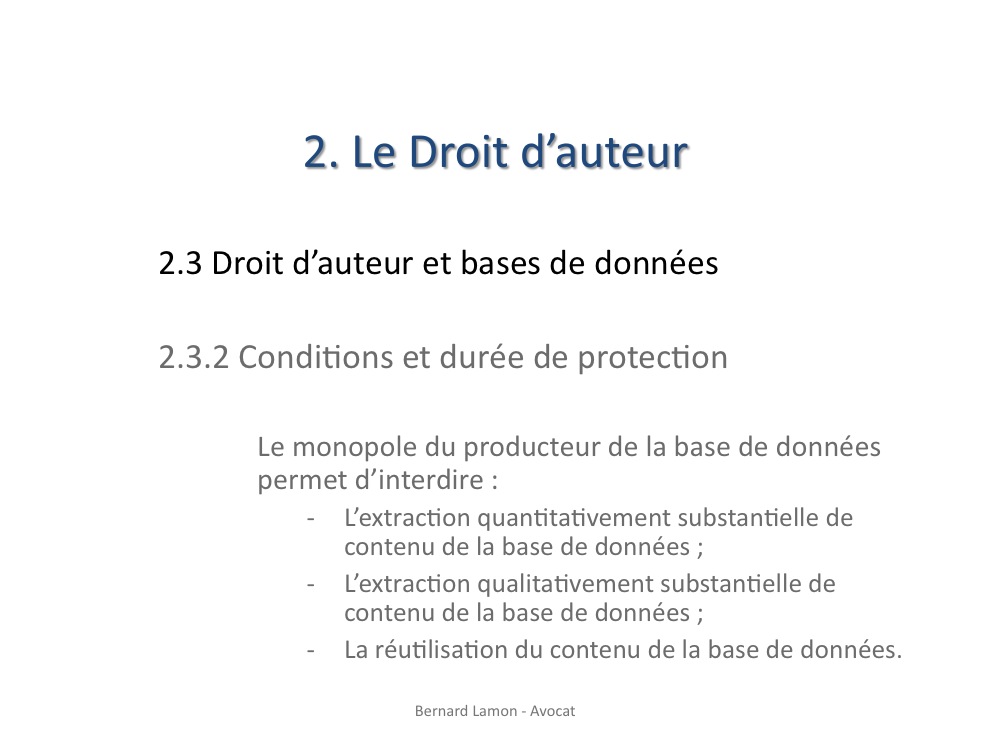

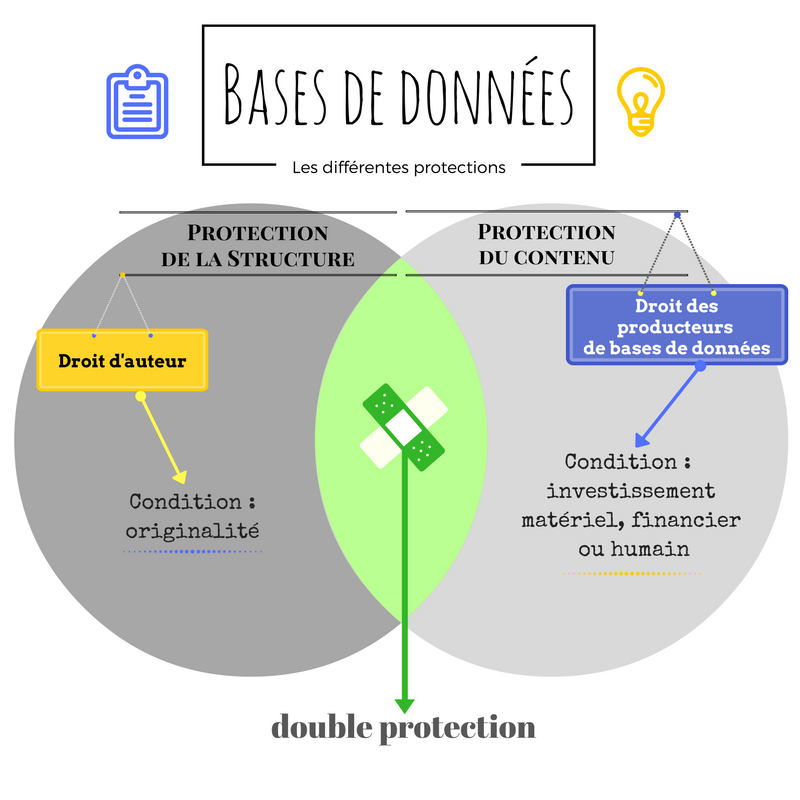

170 la protection du CONTENU des bases de données numériques expliquée en BD | Technique et droit du numérique